探秘安全之盾 梅思安(MSA)工廠參觀紀實與消防技術服務解析

梅思安(MSA),這個創立于1914年的名字,早已成為全球工業安全與消防技術領域的金字招牌。從礦井中的第一頂安全帽,到如今覆蓋呼吸防護、氣體檢測、消防裝備等全方位的安全解決方案,MSA的百年基業,不僅是一部技術演進史,更是一部人類對生命安全不懈追求的見證。今天,就讓我們一同走進MSA的現代化工廠,感受其深厚的安全底蘊與前沿的技術服務。

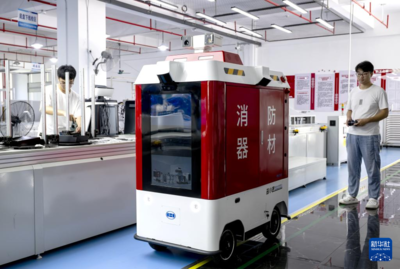

一、 工廠參觀:精密制造背后的安全哲學

步入MSA的某個核心生產基地,首先感受到的并非機器的轟鳴,而是一種嚴謹、有序的氛圍。這里更像是高科技實驗室與精密裝配車間的結合體。

- 從原材料到成品: 生產線展示了從高性能聚合物、特種傳感器到完整設備的轉化過程。例如,在呼吸防護設備組裝線上,每一個面罩的密封性測試、每一個氣瓶閥門的精度校準,都通過自動化設備與人工復檢雙重保障,其標準遠超行業常規。這體現了MSA的核心信條:安全設備本身,必須是安全的典范。

- 嚴苛的測試中心: 參觀中最令人印象深刻的環節莫過于測試實驗室。這里有模擬極端環境的燃燒實驗室、沖擊測試設備、高低溫濕熱試驗箱。一個即將上市的消防員頭盔,可能需要經受上千攝氏度火焰的瞬間灼燒、高強度沖擊力的反復考驗,以及復雜化學物質的侵蝕測試。MSA信奉“實驗室里的失敗,能避免現場悲劇的發生”,每一件產品上市前,都已歷經“千錘百煉”。

- 數字化與可追溯性: 現代MSA工廠深度融合了工業4.0理念。通過物聯網技術,關鍵部件的生產數據、測試結果都被實時記錄并綁定唯一編碼。這意味著,任何一臺售出的MSA氣體檢測儀或呼吸器,其“前世今生”都可精準追溯,為產品的全生命周期管理和服務提供了堅實的數據基礎。

二、 消防技術服務:超越產品的安全守護

MSA的卓越不僅在于制造,更在于其構建的立體化、全周期的消防技術服務體系。這使其從設備提供商,升維成為客戶的安全合作伙伴。

- 專業檢測與校準服務: 消防與氣體檢測設備,其準確性就是生命線。MSA提供由原廠工程師執行的定期檢測、校準與維護服務。他們使用經過國家乃至國際標準認證的校準設備和方法,確保每一臺MSA設備在關鍵時刻的讀數精準無誤。這種服務往往通過定制化的合約計劃實現,讓客戶的安全管理無后顧之憂。

- 深度培訓與能力建設: MSA深知,再先進的設備也需要正確的人來操作。因此,其服務包含體系化的培訓課程,內容涵蓋產品正確使用、日常檢查、基礎故障排查、應急響應流程等。培訓對象從一線消防員、工業安全員到管理層,旨在全面提升客戶組織的安全文化素養與實操能力。

- 智能管理與數字化解決方案: 隨著科技發展,MSA的服務已延伸至云端。通過其專用的安全管理軟件平臺,客戶可以實時監控聯網的氣體檢測儀網絡狀態、查看歷史數據趨勢、管理設備檔案和校準周期,甚至自動生成合規報告。這種“設備+數據+平臺”的服務模式,正在將被動響應轉變為主動預警和智能決策。

- 快速響應與技術支持: 遍布全球的服務網絡確保了當客戶遇到緊急技術問題或需要備件時,能夠獲得快速的專業支持。從電話咨詢、遠程診斷到現場支援,MSA構建了一條高效的服務通道,最大程度保障客戶運營的連續性與安全性。

參觀梅思安工廠,觸摸的不僅是冰冷的金屬與塑料,更是一種跨越百年的責任溫度。從生產線上毫厘不差的精度控制,到貫穿產品生命周期的全方位技術服務,MSA構筑的安全體系告訴我們:真正的安全,是精密制造與人文關懷的結合,是頂尖硬件與專業軟實力的共生。它不只是提供一面盾牌,更是教會人們如何更智慧、更主動地使用這面盾牌,去抵御風險,守護生命與財產。這或許就是這家百年企業基業長青,始終屹立于安全科技潮頭的根本原因。

如若轉載,請注明出處:http://m.wellypower.cn/product/16.html

更新時間:2026-03-09 17:38:46