網絡安全與Web安全領域近年來備受關注,其高薪、挑戰性與技術前沿感吸引了大量自學者涌入。對于大多數非科班出身、缺乏系統資源與明確職業規劃的“一般人”而言,筆者傾向于直言:這條路遠比想象中艱難,轉而專注于網絡與信息安全相關的軟件開發,可能是更為現實且高效的職業路徑。

一、 自學網絡安全的高壁壘與迷思

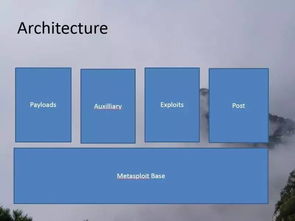

- 知識體系龐雜且深度要求高:真正的網絡安全絕非僅僅會使用幾個掃描工具或滲透框架。它要求從業者具備堅實的計算機科學基礎,包括但不限于:操作系統原理(尤其是Linux與Windows內核)、計算機網絡協議(深入至TCP/IP棧、HTTP/HTTPS等)、編程語言(Python、C/C++、匯編等)、數據庫系統、密碼學原理等。Web安全僅是其中一個分支,還需深入理解瀏覽器機制、前后端框架漏洞、各類注入與跨站攻擊的本質。自學往往容易陷入“工具黨”的誤區,知其然而不知其所以然,技術天花板極低。

- 實踐環境獲取困難且法律風險高:網絡安全的核心技能來源于“實戰”。但個人搭建完整的、貼近現實的靶場環境(涵蓋多種操作系統、中間件、應用、網絡架構)成本高昂且復雜。更嚴峻的是,在沒有明確授權的情況下,對任何非自有的系統進行測試(即使出于學習目的)都可能觸犯法律(如《網絡安全法》、《刑法》相關條款)。許多自學者因缺乏正確引導,在灰色地帶摸索,極易誤入歧途。

- 崗位需求與自學方向的錯配:企業招聘的“網絡安全工程師”或“Web安全工程師”,往往要求具備漏洞挖掘、安全評估、應急響應、安全體系建設的綜合能力。這些能力需要項目經驗與團隊協作錘煉。而自學者的成果通常局限于CTF(奪旗賽)解題或簡單靶場滲透,這與企業真實需求存在巨大差距,導致求職時缺乏競爭力。

二、 轉向網絡與信息安全軟件開發的優勢

相比之下,將學習重心轉向網絡與信息安全軟件開發,對于大多數人是一條更清晰、更可持續的道路:

- 路徑清晰,技能可遷移性強:軟件開發有成熟的學習路線圖(數據結構、算法、設計模式、一門主力語言及生態、數據庫、網絡編程等)。掌握這些核心技能后,你可以選擇在安全領域深化,例如:

- 安全工具開發:編寫自動化掃描器、漏洞驗證POC、日志分析工具、蜜罐系統等。

- 安全產品研發:參與防火墻、入侵檢測/防御系統(IDS/IPS)、Web應用防火墻(WAF)、數據防泄漏(DLP)等產品的開發。

- 安全中間件與框架開發:開發加密庫、身份認證與授權框架、安全通信模塊等。

- 漏洞研究與修復:在軟件公司(如操作系統、瀏覽器、大型應用廠商)從事安全編碼、漏洞分析與補丁開發工作。

- 學習資源豐富,實踐環境友好:軟件開發的學習資源(教程、開源項目、社區、開發工具)極為豐富且合法。你可以通過GitHub參與開源安全項目,在完全合法的環境下積累代碼貢獻經驗,構建有說服力的作品集。

- 市場需求穩定,職業入口更寬:幾乎所有的科技公司都需要軟件開發工程師。具備安全意識的開發工程師(即“安全開發”或“DevSecOps”理念的實踐者)更是備受青睞。你可以先從普通的后端、前端或系統軟件開發崗位切入,在工作中逐步積累安全知識,再向內安全團隊轉崗或晉升為安全架構師,路徑更為平穩。

- 法律與職業風險低:你的工作核心是創造與建設,而非測試與突破(除非在專業的SRC或安全公司)。這從根本上規避了法律風險,職業發展更加穩健。

三、 給決心前行者的務實建議

如果你在了解上述困難后,依然對網絡安全充滿熱情,那么請務必調整策略:

- 夯實計算機基礎:將至少70%的精力用于學習計算機基礎科學(操作系統、網絡、編程、數據庫),這是你未來理解任何安全漏洞根源的基石。

- “開發”先行,“安全”隨后:先將自己訓練成一名合格的軟件開發工程師(建議從Python或Go語言開始,因其在安全領域應用廣泛)。然后,有選擇地深入學習安全專題,如閱讀《白帽子講Web安全》、學習Web漏洞原理(OWASP Top 10)、嘗試在授權靶場(如DVWA、WebGoat)或合規的漏洞賞金平臺進行練習。

- 尋求正規教育與認證:考慮攻讀相關專業的學位(如網絡空間安全),或考取業界認可的認證(如對于開發背景,CISSP、Security+等偏重管理的認證,或OSCP等偏重實操的認證,但后者需要扎實基礎)。

- 明確職業定位:盡早思考是偏向于藍隊(防御:安全開發、安全運維、安全分析)還是紅隊(攻擊:滲透測試、漏洞研究)。對于自學者,藍隊方向通常更容易與企業需求接軌。

網絡安全行業需要的是深度而非泛泛之輩。對于絕大多數自學者,“一步到位”成為頂尖安全專家是不切實際的幻想。將目標錨定在成為懂安全的軟件開發工程師,或以軟件開發技能為切入點的安全產品構建者,是一條更為腳踏實地、前景廣闊的道路。先掌握“建造”的能力,再去深入理解“破壞”的原理與“防御”的藝術,方能在網絡安全的星辰大海中,找到屬于自己的穩固坐標。